Вчера появились отличные новости для тех, кто обновил прошивку устройств с процессором A5 (iPhone 4S, iPad 2 и новый iPad), тем самым потеряв возможность сделать непривязанный джейлбрейк. MuscleNerd сообщил, что ближайшее обновление RedSn0w позволит пользователям понижать версию прошивки, тем самым позволяя вновь получить устройство с джейлбрейком.

Вчера появились отличные новости для тех, кто обновил прошивку устройств с процессором A5 (iPhone 4S, iPad 2 и новый iPad), тем самым потеряв возможность сделать непривязанный джейлбрейк. MuscleNerd сообщил, что ближайшее обновление RedSn0w позволит пользователям понижать версию прошивки, тем самым позволяя вновь получить устройство с джейлбрейком.

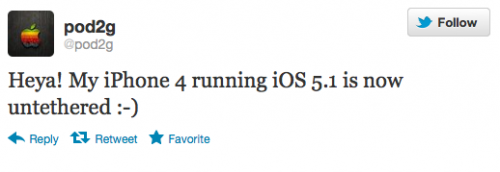

Хакер pod2g в своём твиттере только что сообщил о том, что ему удалось сделать непривязанный джейлбрейк своего iPhone 4, работающего на iOS 5.1. Его твит звучит как “Heya! My iPhone 4 running iOS 5.1 is now untethered :-)”, что недвусмысленно даёт нам понять, что попытки хакера взломать наконец упрямую последнюю версию iOS увенчались успехом – ранее о своих успешных попытках джейлбрейка iOS 5.1 заявляли и i0n1c и iPhone Dev-Team и Chpwn/Phoenixdev, однако настоящих результатов достиг опять только лишь pod2g.

Хакер pod2g в своём твиттере только что сообщил о том, что ему удалось сделать непривязанный джейлбрейк своего iPhone 4, работающего на iOS 5.1. Его твит звучит как “Heya! My iPhone 4 running iOS 5.1 is now untethered :-)”, что недвусмысленно даёт нам понять, что попытки хакера взломать наконец упрямую последнюю версию iOS увенчались успехом – ранее о своих успешных попытках джейлбрейка iOS 5.1 заявляли и i0n1c и iPhone Dev-Team и Chpwn/Phoenixdev, однако настоящих результатов достиг опять только лишь pod2g.

Сегодня ночью появилась новая интересная информация о судьбе джейлбрейка iOS 5.1 от pod2g. Хакер сообщил в своем твиттере о том, что у него были “продуктивные выходные” и он сумел обнаружить “две важные уязвимости“. Эти новости появились всего через пять дней после того, как он начал на своем сайте голосование о судьбе джейлбрейка. Вероятно, pod2g изначально рассчитывал на то, что большинство голосов будет отдано варианту выпустить джейлбрейк iOS 5.1 сейчас, а не дожидаться выхода iOS 6.

Сегодня ночью появилась новая интересная информация о судьбе джейлбрейка iOS 5.1 от pod2g. Хакер сообщил в своем твиттере о том, что у него были “продуктивные выходные” и он сумел обнаружить “две важные уязвимости“. Эти новости появились всего через пять дней после того, как он начал на своем сайте голосование о судьбе джейлбрейка. Вероятно, pod2g изначально рассчитывал на то, что большинство голосов будет отдано варианту выпустить джейлбрейк iOS 5.1 сейчас, а не дожидаться выхода iOS 6.

Сегодня замечательный день для всех, кто пользуется заблокированными iPhone. Стараниями китайского хакера Локтара Сана (Loktar_Sun) появился новый метод разлочки смартфонов Apple под названием “SAM” (Subscriber Artificial Module). Данный метод позволяет сделать анлок iPhone 3S/4/4S c абсолютно любыми версиями модема. В скором времени после анонса “SAM” привлек внимание известного хакера MuscleNerd из iPhone Dev Team, который сообщил о том, что представленный метод действительно работает на все сто.

Хакеру Pod2g, в настоящий момент активно разрабатывающему непривязанный джейлбрейк iOS 5.1 для iPhone 4S, iPad 3 и iPad 2, удалось обойти ASLR-защиту, реализованную Apple в своей мобильной операционной системе. Теперь разработчику осталось сделать заключительный шаг, включающий эксплуатацию найденных ранее уязвимостей.

Хакеру Pod2g, в настоящий момент активно разрабатывающему непривязанный джейлбрейк iOS 5.1 для iPhone 4S, iPad 3 и iPad 2, удалось обойти ASLR-защиту, реализованную Apple в своей мобильной операционной системе. Теперь разработчику осталось сделать заключительный шаг, включающий эксплуатацию найденных ранее уязвимостей.